Manus apporte l’aube de l’AGI, et la sécurité de l’IA a encore changé

Manus a obtenu un score SOTA (State-of-the-Art) dans le benchmark GAIA, montrant que ses performances dépassent celles des modèles à grande échelle d’Open AI du même niveau. En d’autres termes, il peut accomplir de manière indépendante des tâches complexes, telles que des négociations commerciales transfrontalières, qui impliquent de décomposer les termes des contrats, de prévoir des stratégies, de générer des solutions et même de coordonner les équipes juridiques et financières. Par rapport aux systèmes traditionnels, Manus présente les avantages du désassemblage dynamique des objets, du raisonnement intermodal et de l’apprentissage amélioré par la mémoire. Il peut décomposer des tâches volumineuses en centaines de sous-tâches exécutables, traiter plusieurs types de données en même temps et utiliser l’apprentissage par renforcement pour améliorer continuellement son efficacité décisionnelle et réduire les taux d’erreur.

En plus de s’émerveiller de l’évolution rapide de la technologie, Manus a une fois de plus suscité des désaccords dans le cercle sur la voie de l’évolution de l’IA : l’AGI dominera-t-elle le monde à l’avenir, ou la MAS sera-t-elle dominante de manière synergique ?

Cela commence par la philosophie de conception de Manus, qui implique deux possibilités :

L’une d’entre elles est la voie AGI. En améliorant continuellement le niveau d’intelligence individuelle, il est proche de la capacité de prise de décision globale de l’être humain.

Il y a aussi le sentier MAS. En tant que super-coordinateur, commandez à des milliers d’agents verticaux de travailler ensemble.

À première vue, nous discutons de différentes voies, mais en fait, nous discutons de la contradiction sous-jacente du développement de l’IA : comment l’efficacité et la sécurité doivent-elles être équilibrées ? Plus l’intelligence monolithique est proche de l’AGI, plus le risque de prise de décision en boîte noire est élevé. Cependant, bien que la collaboration multi-agents puisse diversifier les risques, elle peut manquer des fenêtres de prise de décision clés en raison de retards de communication.

L’évolution de Manus a amplifié de manière invisible les risques inhérents au développement de l’IA. Par exemple, les trous noirs de la confidentialité des données : dans les scénarios médicaux, Manus a besoin d’un accès en temps réel aux données génomiques des patients ; Lors de négociations financières, il peut toucher à des informations financières non divulguées de l’entreprise ; Par exemple, le piège du biais algorithmique, dans lequel Manus donne des recommandations salariales inférieures à la moyenne aux candidats d’une ethnie particulière lors de négociations d’embauche ; Près de la moitié des termes des industries émergentes sont mal évalués lors de l’examen des contrats juridiques. Un autre exemple est la vulnérabilité d’attaque adverse, dans laquelle le pirate a implanté une fréquence vocale spécifique pour que Manus évalue mal la portée de l’offre de l’adversaire pendant la négociation.

Nous devons faire face à un terrible problème pour les systèmes d’IA : plus le système est intelligent, plus la surface d’attaque est large.

Cependant, la sécurité est un mot qui a été constamment mentionné dans le web3, et une variété de méthodes de cryptage ont été dérivées du cadre du triangle impossible de V Dieu (les réseaux blockchain ne peuvent pas atteindre la sécurité, la décentralisation et l’évolutivité en même temps) :

-

Modèle de sécurité Zero Trust : L’idée centrale du modèle de sécurité Zero Trust est « ne faire confiance à personne, toujours vérifier », ce qui signifie que les appareils ne doivent pas être approuvés par défaut, qu’ils se trouvent sur un réseau interne ou non. Ce modèle met l’accent sur l’authentification et l’autorisation strictes pour chaque demande d’accès afin de garantir la sécurité du système.

-

Identité décentralisée (DID) : DID est un ensemble de normes d’identification qui permettent d’identifier les entités de manière vérifiable et persistante sans avoir besoin d’un registre centralisé. Cela permet un nouveau modèle d’identité numérique décentralisée, souvent comparé à l’identité auto-souveraine, et constitue une partie importante du Web3.

-

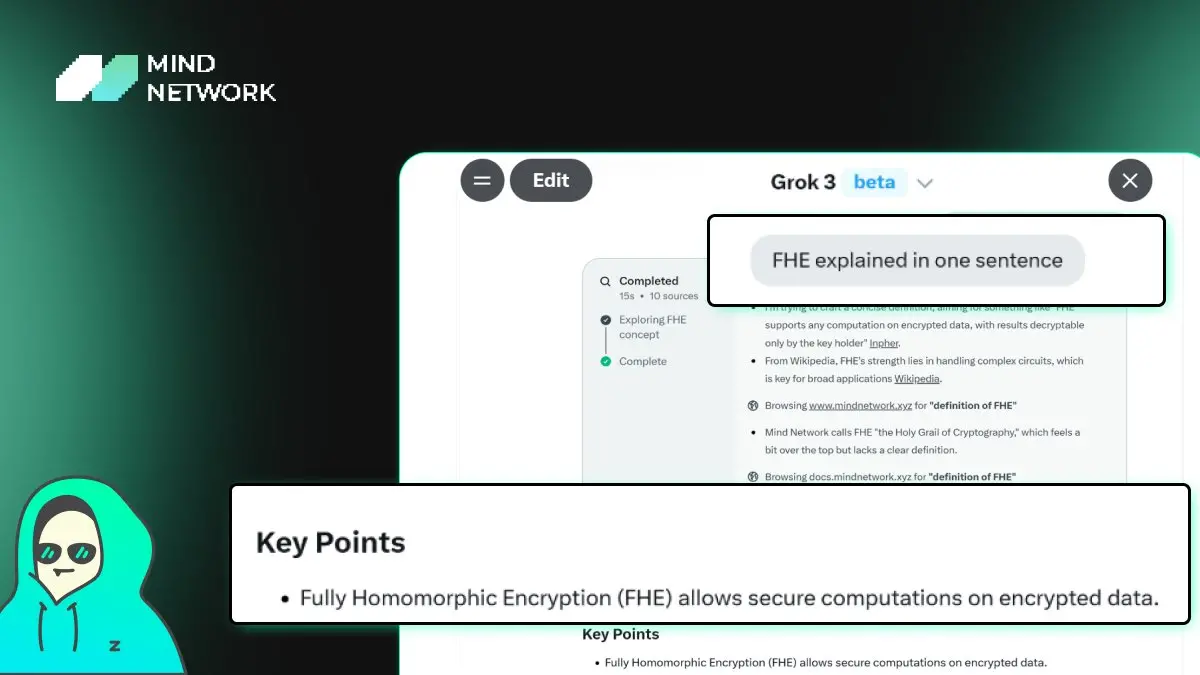

Fully Homomorphic Encryption (FHE) : est une technologie de cryptage avancée qui permet d’effectuer des calculs arbitraires sur des données cryptées sans les décrypter. Cela signifie qu’un tiers peut effectuer des opérations sur le texte chiffré, et que le résultat obtenu après déchiffrement est le même que le résultat de la même opération sur le texte en clair. Cette fonctionnalité est importante pour les scénarios qui nécessitent un calcul sans exposer de données brutes, tels que le cloud computing et l’externalisation des données.

Le modèle de sécurité Zero Trust et DID ont un certain nombre de projets dans plusieurs cycles de marchés haussiers, et ils ont réussi ou se sont noyés dans la vague du cryptage, et en tant que méthode de cryptage la plus jeune : le cryptage entièrement homomorphe (FHE) est également un grand tueur pour résoudre les problèmes de sécurité à l’ère de l’IA. Le chiffrement entièrement homomorphe (FHE) est une technologie qui permet d’effectuer des calculs sur des données chiffrées.

Comment y remédier ?

Tout d’abord, le niveau des données. Toutes les informations saisies par l’utilisateur (y compris la biométrie, le ton de la voix) sont traitées dans un état crypté, et même Manus ne peut pas décrypter les données originales. Par exemple, dans un cas de diagnostic médical, les données génomiques du patient sont analysées en texte chiffré tout au long du processus afin d’éviter la fuite d’informations biologiques.

Niveau algorithmique. La « formation de modèle cryptographique » réalisée par FHE rend impossible pour les développeurs de jeter un coup d’œil dans le chemin de prise de décision de l’IA.

Au niveau de la synergie. Le chiffrement de seuil est utilisé pour les communications avec plusieurs agents, et un seul nœud ne sera pas violé sans provoquer une fuite de données globale. Même dans les exercices d’attaque et de défense de la chaîne d’approvisionnement, les attaquants ne peuvent pas obtenir une vue complète de l’entreprise après avoir infiltré plusieurs agents.

En raison de limitations techniques, la sécurité du web3 n’est peut-être pas directement liée à la plupart des utilisateurs, mais elle est inextricablement liée à des intérêts indirects, et dans cette forêt sombre, si vous ne faites pas de votre mieux pour vous armer, vous n’échapperez jamais à l’identité de « poireaux ».

uPort a été lancé sur le réseau principal Ethereum en 2017 et a probablement été le premier projet d’identité décentralisée (DID) à être publié sur le réseau principal.

En termes de modèle de sécurité Zero Trust, NKN a lancé son réseau principal en 2019.

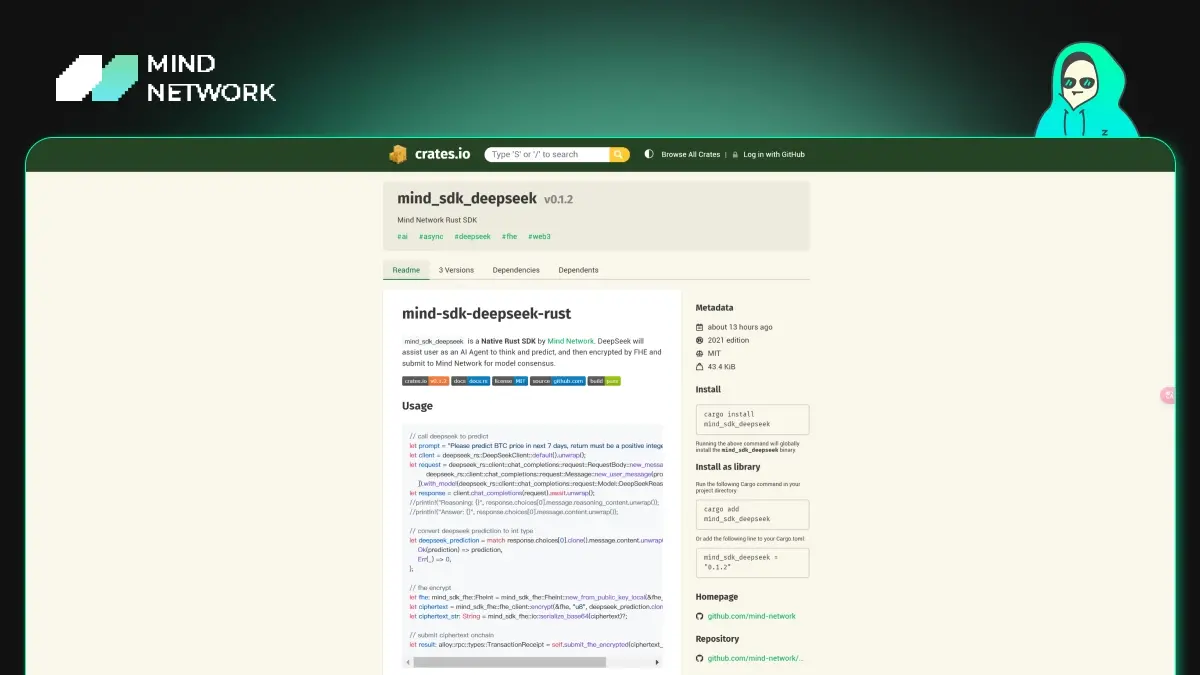

Mind Network est le premier projet FHE à être lancé sur le réseau principal, et a pris l’initiative de coopérer avec ZAMA, Google, DeepSeek, etc.

uPort et NKN sont déjà des projets dont je n’ai jamais entendu parler, et il semble que les projets de sécurité ne soient vraiment pas concernés par les spéculateurs, alors attendons de voir si Mind network peut échapper à cette malédiction et devenir un leader dans le domaine de la sécurité.

L’avenir est là. Plus l’IA est proche de l’intelligence humaine, plus elle a besoin de systèmes de défense non humains. La valeur de la sécurité de l’information sur le réseau n’est pas seulement de résoudre les problèmes actuels, mais aussi d’ouvrir la voie à l’ère de l’IA forte. Sur cette route escarpée vers l’AGI, la cybersécurité n’est pas une option, mais une nécessité pour la survie.